Dans le texte qui suit vous trouverez ce qui aurait dû vous alerter afin d'éviter de vous faire piéger!

🪝🐟 L'hameçonnage c'est quoi?

L’hameçonnage (phishing en anglais) est une technique frauduleuse destinée à leurrer un utilisateur grâce à un courriel pour l'inciter :

-

à communiquer des données personnelles et/ou bancaires en se faisant passer pour un tiers de confiance ;

-

à ouvrir ou exécuter un programme malveillant sur le poste de l'utilisateur (fichier word, PDF, exécutable...) qui pourra servir de porte d'entrée à l'attaquant ou à infecter directement le système.

Les conséquences de ce genre d'attaque peuvent être dévastatrices !

🎯 Ce qui aurait dû vous alerter dans le mail

- L'adresse d'expéditeur "dsi@centrale-med.fr" : l'équipe informatique ne communique jamais depuis des adresses génériques.

- La page de garde du site de la DSI ne fait pas référence à cette alerte! https://cri.centrale-med.fr

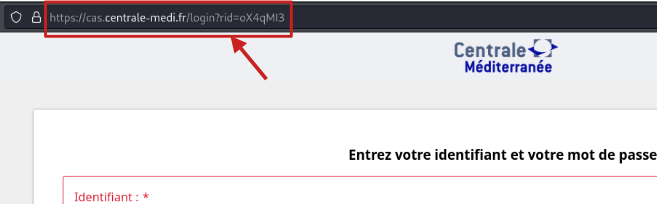

🎯 Ce qui aurait dû vous alerter sur la fausse page d'authentification

L'adresse "centrale-medi.fr" : n'est pas la bonne adresse.

🎯 Comme reconnaitre que je suis bien sur un site officiel de l'établissement

🎯 Savoir repérer une tentative d'hameçonnage

Au moment d'ouvrir un mail, soyez toujours attentifs aux éléments qui pourraient vous alerter :

- Vérifier l’adresse email de l’expéditeur dans son entièreté. Certains indices peuvent directement vous alerter : nom de domaine frauduleux, adresses à rallonges, mots en langue étrangère, etc. mais une adresse expéditeur peut être usurpée donc cela ne suffit pas.

-

Les fautes d’orthographe dans le corps du texte. Certaines fautes sont le fruit de mauvaises traductions, ou d’une mauvaise maîtrise de la langue. Ces fautes sont plus que de simples coquilles, elles doivent vous alerter !

-

Les pièces jointes : attention au nom / titre des pièces jointes. Une nouvelle fois, des titres à rallonges ou l’utilisation de termes auxquels vous n’êtes pas familiers doivent vous mettre la puce à l’oreille. Dans tous les cas, ne jamais ouvrir une ou des pièces jointes d’un expéditeur suspect, même les PDF !

-

Mise en demeure / menaces exagérée ou inhabituelle : l’usage de ces biais ont pour objectif d’occulter votre capacité à réfléchir et vous incite à réagir rapidement et donc à cliquer sur le lien / pièce jointe piégé.e. Ne vous laissez pas avoir, prenez du recul et posez-vous les bonnes questions.

-

La demande d’informations sensibles par email. Ne donnez aucune information sensible ou personnelle par email : nom d’utilisateur / mot de passe / date de naissance / mail personnel, etc.

-

Vérifier les liens qui vous sont transmis. En effet, certains liens semblent corrects à l’orthographe, mais lorsque l’on passe la souris dessus le lien est bel et bien différent. Attention donc aux liens frauduleux arborant une apparence légitime.

De manière générale, méfiez-vous des mails non sollicités, d'expéditeur inhabituel ou vous poussant à consulter rapidement un site, vous renvoyant vers une page d'authentification qui semble être celle de l'école ou vous demandant de consulter une pièce jointe.

🎯 Les techniques d'hameçonnage

-

Les attaquants essayent désormais de produire des emails de phishing prenant la forme d'une réponse à une chaîne d'emails échangés entre l'employé et des partenaires de l'entité pour laquelle il travaille ;

- Ils s'adaptent aussi au public visé par exemple la dernière campagne qui a visé les personnels de l'école était relative aux revalorisations des salaires et des retraites avec pour sujet "administration DRH"

-

Les attaquants peuvent également essayer d'infiltrer du code malveillant dans les contenus bloqués (image, logos…)

🎯 Les bons réflexes en cas d'hameçonnage

-

Signalez le mail suspect à l'équipe informatique le plus rapidement possible via n'importe quel moyen : la priorité c'est d'alerter (un mail destiné à ssi@centrale-med.fr est le moyen privilégié de nous alerter rapidement)

-

Ne cliquez pas sur les liens présents dans le mail, n'ouvrez pas la pièce jointe, prenez votre temps, demandez conseil à la DSI

-

Supprimez le message

-

Si jamais vous avez cliqué sur un lien qui vous a redirigé vers une page d'authentification et si jamais, dans l'urgence, vous avez saisi votre login/mot de passe : changez le de suite! via https://mypass.centrale-med.fr/

-

Si vous avez cliqué sur la pièce jointe :

-

n'éteignez pas votre ordinateur

-

déconnectez vous du réseau si vous pensez avoir exécuté un logiciel malveillant

-

contactez la DSI et expliquez ce qui s'est passé exactement : si votre appareil n'est pas compromis, un changement de mot de passe peut suffire

-

Merci pour votre attention et vigilance

dsi @ centrale-med.fr

Bonjour,

J'ai fait confiance à dsi @ centrale-med.fr.

À partir de maintenant, je ne vais plus faire confiance à centrale-med.fr !

Cordialement,

En réponse à dsi @ centrale-med.fr par Malek Abid

confiance et expéditeur visible

L'adresse d'expéditeur d'un mail peut toujours être falsifiée… le seul élément digne de votre confiance reste votre vigilance ;)

Phishing / sensibilisation

En effet, il ne faut pas faire simplement confiance à l'adresse de l'expéditeur comme l'explique l'article ci dessus.

cordialement,

o.p.