L’heure est venue de vous communiquer « toute la vérité au sujet de la campagne de phishing du 1 février ».

Comme vous le savez sans doute, l’école se transforme et devient Centrale Méditerranée. Cette transformation s’accompagnera d’un changement des adresses mails qui vont devenir prenom.nom@centrale-med.fr.

Dans ce cadre vous serez amenés à vous authentifier avec vos identifiants habituels pour pouvoir accéder à une interface développée par la DSI, à certaines informations privées etc... Vous allez donc recevoir des mails émis par la DSI vous invitant à effectuer un certain nombre d’actions.

Il nous est donc apparu opportun d’orchestrer au préalable une fausse campagne de phishing (*) pour sensibiliser l’ensemble de nos utilisateurs aux menaces de ce type. En effet, il est possible que durant cette période où la DSI sera amenée à vous solliciter, certains en profitent pour vous adresser de faux mails pour tenter de dérober vos identifiants. Il est donc important que vous sachiez identifier ces tentatives d’hameçonnage et aussi que vous sachiez comment réagir à votre niveau.

Tout d’abord voici quelques chiffres explicatifs sur les résultats de cette campagne de phishing :

4585 utilisateurs ciblés

463 (+ de 1 personne sur 10) ont cliqué sur le lien

254 utilisateurs (plus de la moitié de ceux qui ont cliqué) ont entré leur mot de passe

Vraisemblance du succès d'une attaque par hameçonnage : Très probable à certaine

Remarque : cette campagne ayant été commandée par la DSI pour tester les réactions de chacun et ainsi mesurer notre exposition à ce type de menace vous comprenez désormais mieux le délai (24 heures) pris avant que la DSI ne vous alerte.

Nous remercions vivement les personnes qui nous ont très rapidement alerté (environ 40 dans la première demi-heure et certaines dans la minute après le lancement de la campagne !) : ceci confirme que votre vigilance est un élément incontournable de la sécurité informatique de l’établissement.

Quelques bonnes pratiques :

De manière générale, il faut se méfier des mails non-sollicités, d'expéditeur inhabituel ou poussant à consulter rapidement un site ou une pièce jointe.

*** Tout mail vous demandant de saisir des informations sensibles comme votre identité, votre login, un de vos mots de passe doit fortement éveiller votre vigilance ***

Au moindre doute, alertez la DSI le plus rapidement possible !!!

-

Au travers du guichet : https://guichet.centrale-marseille.fr/cri/

-

En envoyant un mail à rssi@centrale-marseille.fr

-

A défaut, tout est permis (venir physiquement nous alerter, téléphoner etc...) même si il vaut mieux éviter de s’adresser à une seule personne

Si vous êtes étudiant.e, n’hésitez pas également à prendre conseil auprès du GINFO de l’établissement, qui dispose d’un canal privilégié pour nous contacter via la messagerie instantanée de l’établissement.

Si par inadvertance vous avez saisi votre login/mot de passe de l’établissement sur un site suspect, changez le très rapidement via le site de changement de mot de passe : https://mypass.centrale-marseille.fr/ et prévenez la DSI au plus tôt afin que nous vérifiions que votre compte n’a pas déjà été utilisé par des personnes mal intentionnées.Pièces jointes et Virus :

Faites preuve de prudence lorsque vous ouvrez une pièce jointe, même si le courriel en question provient d'une source d'apparence sûre.

Méfiez-vous des fichiers stockés sur des clouds grand public ou des services de transfert de fichier (Microsoft OneDrive, Google Drive, Dropbox, Wetransfer, etc...), notamment si l'on vous demande d'ouvrir une archive ZIP protégée par un mot de passe. Ne cliquez jamais sur un lien vers OneDrive, même lorsque celui-ci vous a été envoyé par une source qui semble digne de confiance.

Lorsque vous ouvrez un document bureautique (Word, Excel), n'activez en aucun cas les macros (« Activer le contenu »), même si l'on vous le demande. En cas de doute, demandez confirmation à l'auteur du document par téléphone.

Comment être sûr que c’est la DSI de l’établissement qui vous écrit :

Les courriers de la DSI sont toujours envoyés par une personne bien identifiée nominativement, à partir d’une adresse @centrale-marseille.fr (ou @centrale-med.fr à l’avenir).

Nous n’écrivons pas de manière impersonnelle via une adresse générique.

Vérifiez que le lien sur lequel vous allez ou avez cliqué vous amène bien sur un site de l’établissement (https://qqchose.centrale-marseille.fr ou https://qqchose.centrale-med.fr ou https://www.centrale-mediterannee.fr)

Si c’est un message général de sécurité prétendument de la DSI sachez que dorénavant nous relaierons nos mails d’alerte via plusieurs canaux afin que vous puissiez vérifier par vous même sa véracité :

-

en allant sur le site de la DSI où en page d’accueil une icône

prévient des dernières alertes que nous avons diffusées.

prévient des dernières alertes que nous avons diffusées. -

pour les alertes les plus importantes nous les relaierons aussi sur le compte Twitter de la DSI (@cri_ecm)

Si vous ne retrouvez pas le message sur ces canaux alertez nous rapidement et ce même si vous pensez que quelqu’un d’autre le fera.

(*la campagne a été menée par une société spécialisée en cybersécurité.)

Analyse du mail de phishing :

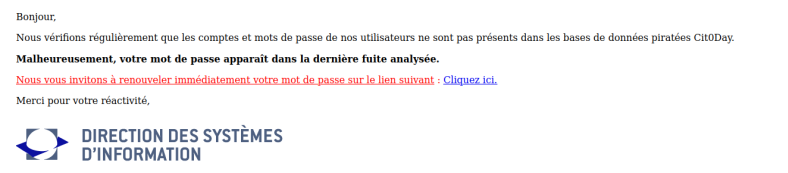

Le mail de phishing utilisé par la campagne de test était le suivant :

Plusieurs indices se cachaient dans ce mail :

-

L'expéditeur : dsi@marseille-centrale.fr => Le nom de domaine de l'expéditeur est marseille-centrale.fr , il est inversé par rapport au vrai nom de domaine : centrale-marseille.fr

-

Le lien : https://auth.marseille-centrale.fr/cas/login?rid=XXXX est également inversé.

Le nom de domaine à vérifier est celui qui se trouve juste avant et juste après le denier point (avant ".fr", ".com", etc.).

Faites encore plus attention sur votre téléphone : ces indices sont moins visibles. N'hésitez pas à vous rendre sur l'ordinateur pour mieux analyser les messages suspects.